-

Total de itens

37 -

Registro em

-

Última visita

-

Dias Ganhos

1

Histórico de Reputação

-

kpdo recebeu reputação de Lordbaxx em (Pokemon) Pokemon Kpdo

kpdo recebeu reputação de Lordbaxx em (Pokemon) Pokemon Kpdo

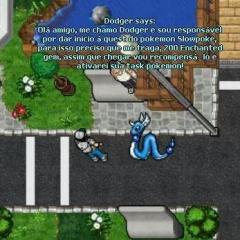

site : para criar conta :http://www.exaioros.com/?subtopic=createaccount&action=maker

forum:http://forum.exaioros.com/forum

perguntas Frequentes: http://www.exaioros.com/?subtopic=faq

Existe 4 mundos, Nibiru,Pandora,Fusion e Maya,

jogo online desde 01/08/2011.

Atualizações frequentes,

Staff Dedicada.

* Sistemas convencionais de pokemon(fly,surf,ride,dive)

* Sistema de torneio, todo dia tem torneio automaticamente.

* Sistema de Arena golden todo dia tem automaticamente.

* Quests exclusivas

* Pokemons Shinys

* Pokemon da 1 ,2,3,4 geração.

* Sistema de tv/cam

*Sistema de Duel

*Client com som e barra propio.

*Sistemas Propios

*Bike

*Cassino

*Pvp system

*Change world

*Boost

*Pokemons com level

*Promotion e Super Promotion

*Ginasios

*Liga Kanto

*e muitas outras novidades que não da para colocar em so um topico venha descobrir .

para baixar o jogo tem 2 opções o client full e basic

http://www.exaioros.com/?subtopic=downloads

foto do mapa

Alguns Video do kpdo no youtube

Trailer - criado por um jogador

http://www.youtube.com/watch?v=E-VTlA5gCa0

Video com dicas ensinando a jogar.

http://www.youtube.com/watch?v=qTUJ7OrXfSk

-

kpdo recebeu reputação de milbradt em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

kpdo recebeu reputação de milbradt em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

Olá galera primeiramente, eu venho falar que andei pesquisando muito ,e vi varias regras e resolvi fazer uma compilação, uma coisa eu ja digo de cara, nunca ta 100% a regra iptables, sempre fica uma brecha ou outra , um ataque bem planejado nao a dedicado que aguente,sim ate softlayer cai,servidores de tibia global etc,bom enfim nao vo ensinar como derrubar servidores, mais vo mostrar como se prevenir internamente,(externamente) algumas regras e so no roteador com gateway isso é avançado quem tem que oferecer e o seu servidor dedicado.

bom enfim vamos as regras iptables.

primeiro vo comentar sobre um ataque muito chato de conter, o tal syn flood eu posso falar 1001 maneiras de como esse ataque pode ser feito,e como seu firewall jamais vai se defender dele,porem vo apenas por uma linha abaixo que não é solução mais ameniza o problema,e vo falar a vantagem e desvantagem de usar ela.

por um dellay no seu servidor exemplo aceitar 1 conexão por segundo.

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT

qual a vantagem de usar essa regra?

se protege até de ip spoof e grandes inundação.

qual a desvantagem?

se alguem realizar o ataque quem ta online no seu servidor(jogo) vai permanecer

mais quem for tentar fazer login nao vai conseguir, pode até conseguir mais vai ser mais dificil

e o site provavelmente fica fora do ar quando o cara realizar o ataque, porem ao usar essa regra e bom ter o site em hospedagem.

não importa se você tem muita memoria ou processador banda entre outros,os recursos nao são infinitos,uma hora vai acabar e seu computador vai travar, quanto mais banda sua rede tiver OTIMO mais dados entra pra travar seu processador/memoria, e quanto mais memoria/processador mais connections seu servidor vai aceitar ou seja é uma questão que nunca ta 100% seguro.

regras arp spoof/ip spoof são bem planejada se baseia em clonar ips falsos por tanto nao adianta limitar numero de conexão por ip,

pois ela gera milhares de ips falsos e envia a connection a maquina acredite 1 so maquina atacando um servidor dedicado com tecnica arp spoof/ip spoofing bem planejado derruba um softlayer.

a então como resolver?

e como eu falei nunca ta 100%, mais existe servidores gateway e regras a ser aplicadas abaixo vo por algumas regras iptables compiladas por eu mesmo.

regra recomendada por min

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 1 -j REJECT end

regra bruta iptables -A FORWARD -p tcp -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 3 -j REJECT end

regra forte iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p tcp --tcp-flags SYN,ACK,FIN,RST -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra itermediaria echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A INPUT -m state --state INVALID -j DROP iptables -A OUTPUT -m state --state INVALID -j DROP iptables -A FORWARD -m state --state INVALID -j DROP iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -N syn_flood iptables -A INPUT -p tcp --syn -j syn_flood iptables -A syn_flood -m limit --limit 1/s --limit-burst 3 -j RETURN iptables -A syn_flood -j DROP iptables -A INPUT -p tcp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP iptables -A INPUT -p udp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

(essa regra abaixo e pra bloquear ip spoofing no momento por tanto nao adianta aplicar ela,

por exemplo se tu sabe que o cara ta usando a classe ips que começa com 60 ou 50

se bloqueia essa classe e o ataque para,eu recomendo bloquear as seguintes classes

assim seu servidor nao vai ser atacado por outro servidor.

pois hackers de verdade geralmente usa servidor pra atacar servidor com scripts e as vezes varios servidor e as classes abaixo e de servidores mais pode bloquear algumas redes privadas tambem.

iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP

regra bloquear classes ips

iptables -A ext-int -s 10.0.0.0/8 -j DROP iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP iptables -A INPUT -s 92.0.0.0/6 -j DROP iptables -A INPUT -s 96.0.0.0/4 -j DROP iptables -A INPUT -s 112.0.0.0/5 -j DROP iptables -A INPUT -s 120.0.0.0/8 -j DROP iptables -A INPUT -s 169.254.0.0/16 -j DROP iptables -A INPUT -s 172.16.0.0/12 -j DROP iptables -A INPUT -s 173.0.0.0/8 -j DROP iptables -A INPUT -s 174.0.0.0/7 -j DROP iptables -A INPUT -s 176.0.0.0/5 -j DROP iptables -A INPUT -s 184.0.0.0/6 -j DROP iptables -A INPUT -s 192.0.2.0/24 -j DROP iptables -A INPUT -s 197.0.0.0/8 -j DROP iptables -A INPUT -s 198.18.0.0/15 -j DROP iptables -A INPUT -s 223.0.0.0/8 -j DROP iptables -A INPUT -s 224.0.0.0/3 -j DROP iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra media iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies end

regra anti-brute force no ssh iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 2 -j REJECT end

regra disconnect invalid iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH SYN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH ACK -j DROP iptables -A INPUT -m conntrack --ctstate INVALID -p tcp --tcp-flags ! SYN,RST,ACK,FIN,URG,PSH SYN,RST,ACK,FIN,URG,PSH -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN,URG,PSH -j DROP end

regra simples iptables -N conn-flood iptables -I INPUT 1 -p tcp --syn -j conn-flood iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -A conn-flood -j DROP iptables -A INPUT -p icmp -m limit --limit 1/s --limit-burst 1 -j ACCEPT iptables -A INPUT -p icmp -j DROP end

Proteção contra ip spoofing # iptables -A INPUT -s 10.0.0.0/8 -i Interface da NET -j DROP # iptables -A INPUT -s 172.16.0.0/16 -i Interface da NET -j DROP # iptables -A INPUT -s 192.168.0.0/24 -i Interface da NET -j DROP

Bom créditos 70% meu(renansmith/kpdo) pelas pesquisas e 30% ao google claro, muitas pesquisas.

Vale ressaltar que um ataque bem planejado DDOS, não a nada que segura, o que vai te proteger e os recursos de hardware,e configuração no roteador(gateways) hubs entre outros adicionais de reredicionamentos,e isso é caro acho raro ter servidor de open tibia que tenha isso,e boa parte por ae ta vulneravel e continua sendo vulneravel.

-

kpdo deu reputação a MaXwEllDeN em Boas Práticas Para Programar

kpdo deu reputação a MaXwEllDeN em Boas Práticas Para Programar

Olá Galera, hoje vou postar um tutorial que ensina você a deixar seu código mais bonito, legível e organizado. Vamos lá.

Em primeiro lugar vamos aprender oque é indentação ou identação.

Exemplo de um código com indentação:

function doPlayerCompleteQuest(uid, quest) doPlayerAddItem(uid, quest[1], quest[2]) setPlayerStorageValue(uid, quest[3], 1) doTeleportThing(uid, getTownPosition(getPlayerTown(uid))) doPlayerSendTextMessage(uid, 27, "Você completou a quest ".. quest[4] ..".") if (getPlayerStorageValue(uid, quest[5]) > 0) then doPlayerSendTextMessage(uid, 27, "E recebeu um bônus por ter completado outra quest.") end return true end

Este mesmo código, mas agora sem indentação:

function doPlayerCompleteQuest(uid,quest) doPlayerAddItem(uid,quest[1],quest[2]) setPlayerStorageValue(uid,quest[3],1) doTeleportThing(uid,getTownPosition(getPlayerTown(uid))) doPlayerSendTextMessage(uid,27,"Você completou a quest "..quest[4]..".") if (getPlayerStorageValue(uid,quest[5])>0) then doPlayerSendTextMessage(uid,27,"E recebeu um bônus por ter completado outra quest.") end return true end

Um código com indentação, a primeira vista pode não ser nada de mais. Porém se você fizer um código grande, com muitas funções, condições e declarações, uma boa indentação deixa seu código muito mais fácil de ser lido por outros programadores e até por você mesmo e ser modificado também.

Enquanto eu lia um livro sobre C++, encontrei uma lista de algumas boas práticas para programar que eu já conhecia e outras que aprendí. Listarei algumas delas aqui.

-

kpdo recebeu reputação de alissonzin em Boost System/boost Stone(Formula Quase Pronta)

kpdo recebeu reputação de alissonzin em Boost System/boost Stone(Formula Quase Pronta)

Tipo do script:Talk actions/actions

Protocolo (versão do Tibia):8.54

Servidor utilizado:TFS 0.3.6

Nível de experiência:Intermediario/avançado

Adicionais/Informações:

bom eu tenho a formula eu vo explicar direito de como pode ser feito..

no sistema go/back do meu script ele é baseado no pokemon dash

então pra aumentar a life do pokemon não é dificil é muito facil

explicando detalhadamente

quando usar a boost stone no pokemon ele vai mudar o caption atribudo da poke ball exemplo

o que o script vai fazer mudar esse caption ai depois preciso de uma função pra retonar a string [5] apenas o numero ai depois éu calculo com minha formula no go/back a formula minha vai ser +/- assim ele pega o caption [5] retorna divide pelo life cons ( e a base que o pokemon ganha por lv) no caso se a base cons é supond 60 ele vai fazer cons DIV 5 = 18 +cons

ai no sistema de pegar a life no momento ta assim

local levellife = ((getPlayerLevel(cid)) * (pokes[getCreatureName(pk)].cons))

ai vai ter uma string..

If string(que identifica se tem boost ou não..) then

cons = [string que pego o valor do look [5]]div cons[cons é a strng que pega a life base]+cons

local levellife = ((getPlayerLevel(cid)) * (pokes[getCreatureName(pk)].cons))

else (pokemon não tem boost)

local levellife = ((getPlayerLevel(cid)) * (pokes[getCreatureName(pk)].cons))

e agora no sistema de ataque vai ser mais simples ainda é basicamente a mesma coisa ele vai pegar essa formula de calcular so que vai calcular no script de m1 ex;;

o valo verifica se o pokemon tem boost ou não ai, no momento é assim não identifica nada

local element = elementa

local num1 = (pokemon.base1)

local num2 = (pokemon.base2)

local num3 = (pokemon.bonus)

passando assim..

local element = elementa

local num1 = pokemon.base Div (por boost) + pokemon.base

local num2 = pokemon.base2 Div (por boost) + pokemon.base2

local num3 = (pokemon.bonus Div (por boost) + pokemon.bonus3

em sim no momento eu so preciso mesmo é de uma forma pra calcular na qual eu ja tenho so que eu nao sei dividir nos script so sei multiplicar e alem disso uma função que muda o atribudo da ball ao usar o action , e uma função que indentifica qual é o look da ball so que nao o look completa e sim a string do valor que o pokemon é boostado com uma tag assim separando [50] o pokemon é +50,

eu não sei criar uma string q corta o resto e pega so isso ,se não ja tava pronto..

-

kpdo recebeu reputação de BrunooMaciell em Mapa Proprio Do Pokemon Kpdo

kpdo recebeu reputação de BrunooMaciell em Mapa Proprio Do Pokemon Kpdo

Bom devido a certas briga eu so o adm do projeto e tive que remover certos membro do projeto ,entao resolvi postar o mapa e deixar o credito do criador , hoje em dia e dificil achar alguem de confiança pra se botar em 1 projeto,quase sempre é assim (ou nao tem tempo) (ou que ter privilegio a ponto de se corromper e ajudar os player como staff), ou que receber $$ antes mesmo de trabalhar.

ta ae o download.

obs:vale notar que esse mapa nao e a versão mais recente,e os respaw de npc/etc eu nao botei, o client e baseado no do dash mais se precisarem usem o meu.

Download do Mapa Kpdo

Scan aqui

e como quem deu uma força quando o projeto era nada (nada mesmo) so tinha baixado no xtibia o projeto do mastercraft/bruno123, ai ele me ajudo na parte do mapa por 5 meses entao ta ai

o projeto vai continuar online www.exaioros.com

quem querer se candidatar a mapper me envie pm.

vo deixar os creditos que é do vini,embora outras pessoas editou e inseriu algumas coisas,o mais correto seria deixar o credito como equipe kpdo.

foto do minimap da versão mais atual: se pa dps eu posto ele

-

kpdo recebeu reputação de handert em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

kpdo recebeu reputação de handert em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

Olá galera primeiramente, eu venho falar que andei pesquisando muito ,e vi varias regras e resolvi fazer uma compilação, uma coisa eu ja digo de cara, nunca ta 100% a regra iptables, sempre fica uma brecha ou outra , um ataque bem planejado nao a dedicado que aguente,sim ate softlayer cai,servidores de tibia global etc,bom enfim nao vo ensinar como derrubar servidores, mais vo mostrar como se prevenir internamente,(externamente) algumas regras e so no roteador com gateway isso é avançado quem tem que oferecer e o seu servidor dedicado.

bom enfim vamos as regras iptables.

primeiro vo comentar sobre um ataque muito chato de conter, o tal syn flood eu posso falar 1001 maneiras de como esse ataque pode ser feito,e como seu firewall jamais vai se defender dele,porem vo apenas por uma linha abaixo que não é solução mais ameniza o problema,e vo falar a vantagem e desvantagem de usar ela.

por um dellay no seu servidor exemplo aceitar 1 conexão por segundo.

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT

qual a vantagem de usar essa regra?

se protege até de ip spoof e grandes inundação.

qual a desvantagem?

se alguem realizar o ataque quem ta online no seu servidor(jogo) vai permanecer

mais quem for tentar fazer login nao vai conseguir, pode até conseguir mais vai ser mais dificil

e o site provavelmente fica fora do ar quando o cara realizar o ataque, porem ao usar essa regra e bom ter o site em hospedagem.

não importa se você tem muita memoria ou processador banda entre outros,os recursos nao são infinitos,uma hora vai acabar e seu computador vai travar, quanto mais banda sua rede tiver OTIMO mais dados entra pra travar seu processador/memoria, e quanto mais memoria/processador mais connections seu servidor vai aceitar ou seja é uma questão que nunca ta 100% seguro.

regras arp spoof/ip spoof são bem planejada se baseia em clonar ips falsos por tanto nao adianta limitar numero de conexão por ip,

pois ela gera milhares de ips falsos e envia a connection a maquina acredite 1 so maquina atacando um servidor dedicado com tecnica arp spoof/ip spoofing bem planejado derruba um softlayer.

a então como resolver?

e como eu falei nunca ta 100%, mais existe servidores gateway e regras a ser aplicadas abaixo vo por algumas regras iptables compiladas por eu mesmo.

regra recomendada por min

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 1 -j REJECT end

regra bruta iptables -A FORWARD -p tcp -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 3 -j REJECT end

regra forte iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p tcp --tcp-flags SYN,ACK,FIN,RST -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra itermediaria echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A INPUT -m state --state INVALID -j DROP iptables -A OUTPUT -m state --state INVALID -j DROP iptables -A FORWARD -m state --state INVALID -j DROP iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -N syn_flood iptables -A INPUT -p tcp --syn -j syn_flood iptables -A syn_flood -m limit --limit 1/s --limit-burst 3 -j RETURN iptables -A syn_flood -j DROP iptables -A INPUT -p tcp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP iptables -A INPUT -p udp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

(essa regra abaixo e pra bloquear ip spoofing no momento por tanto nao adianta aplicar ela,

por exemplo se tu sabe que o cara ta usando a classe ips que começa com 60 ou 50

se bloqueia essa classe e o ataque para,eu recomendo bloquear as seguintes classes

assim seu servidor nao vai ser atacado por outro servidor.

pois hackers de verdade geralmente usa servidor pra atacar servidor com scripts e as vezes varios servidor e as classes abaixo e de servidores mais pode bloquear algumas redes privadas tambem.

iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP

regra bloquear classes ips

iptables -A ext-int -s 10.0.0.0/8 -j DROP iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP iptables -A INPUT -s 92.0.0.0/6 -j DROP iptables -A INPUT -s 96.0.0.0/4 -j DROP iptables -A INPUT -s 112.0.0.0/5 -j DROP iptables -A INPUT -s 120.0.0.0/8 -j DROP iptables -A INPUT -s 169.254.0.0/16 -j DROP iptables -A INPUT -s 172.16.0.0/12 -j DROP iptables -A INPUT -s 173.0.0.0/8 -j DROP iptables -A INPUT -s 174.0.0.0/7 -j DROP iptables -A INPUT -s 176.0.0.0/5 -j DROP iptables -A INPUT -s 184.0.0.0/6 -j DROP iptables -A INPUT -s 192.0.2.0/24 -j DROP iptables -A INPUT -s 197.0.0.0/8 -j DROP iptables -A INPUT -s 198.18.0.0/15 -j DROP iptables -A INPUT -s 223.0.0.0/8 -j DROP iptables -A INPUT -s 224.0.0.0/3 -j DROP iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra media iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies end

regra anti-brute force no ssh iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 2 -j REJECT end

regra disconnect invalid iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH SYN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH ACK -j DROP iptables -A INPUT -m conntrack --ctstate INVALID -p tcp --tcp-flags ! SYN,RST,ACK,FIN,URG,PSH SYN,RST,ACK,FIN,URG,PSH -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN,URG,PSH -j DROP end

regra simples iptables -N conn-flood iptables -I INPUT 1 -p tcp --syn -j conn-flood iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -A conn-flood -j DROP iptables -A INPUT -p icmp -m limit --limit 1/s --limit-burst 1 -j ACCEPT iptables -A INPUT -p icmp -j DROP end

Proteção contra ip spoofing # iptables -A INPUT -s 10.0.0.0/8 -i Interface da NET -j DROP # iptables -A INPUT -s 172.16.0.0/16 -i Interface da NET -j DROP # iptables -A INPUT -s 192.168.0.0/24 -i Interface da NET -j DROP

Bom créditos 70% meu(renansmith/kpdo) pelas pesquisas e 30% ao google claro, muitas pesquisas.

Vale ressaltar que um ataque bem planejado DDOS, não a nada que segura, o que vai te proteger e os recursos de hardware,e configuração no roteador(gateways) hubs entre outros adicionais de reredicionamentos,e isso é caro acho raro ter servidor de open tibia que tenha isso,e boa parte por ae ta vulneravel e continua sendo vulneravel.

-

kpdo recebeu reputação de zaton em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

kpdo recebeu reputação de zaton em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

Então

è linux?

se for linux basta executar tais comandos via ssh no terminal do linux,vale lembrar que verifique direito as regras a ser aplicadas e isso não e solução é amenização,pois um forte DDOS ,software não segura.

-

kpdo recebeu reputação de jackbolin em Mapa Proprio Do Pokemon Kpdo

kpdo recebeu reputação de jackbolin em Mapa Proprio Do Pokemon Kpdo

Bom devido a certas briga eu so o adm do projeto e tive que remover certos membro do projeto ,entao resolvi postar o mapa e deixar o credito do criador , hoje em dia e dificil achar alguem de confiança pra se botar em 1 projeto,quase sempre é assim (ou nao tem tempo) (ou que ter privilegio a ponto de se corromper e ajudar os player como staff), ou que receber $$ antes mesmo de trabalhar.

ta ae o download.

obs:vale notar que esse mapa nao e a versão mais recente,e os respaw de npc/etc eu nao botei, o client e baseado no do dash mais se precisarem usem o meu.

Download do Mapa Kpdo

Scan aqui

e como quem deu uma força quando o projeto era nada (nada mesmo) so tinha baixado no xtibia o projeto do mastercraft/bruno123, ai ele me ajudo na parte do mapa por 5 meses entao ta ai

o projeto vai continuar online www.exaioros.com

quem querer se candidatar a mapper me envie pm.

vo deixar os creditos que é do vini,embora outras pessoas editou e inseriu algumas coisas,o mais correto seria deixar o credito como equipe kpdo.

foto do minimap da versão mais atual: se pa dps eu posto ele

-

kpdo recebeu reputação de jrkanibal em Mapa Proprio Do Pokemon Kpdo

kpdo recebeu reputação de jrkanibal em Mapa Proprio Do Pokemon Kpdo

Bom devido a certas briga eu so o adm do projeto e tive que remover certos membro do projeto ,entao resolvi postar o mapa e deixar o credito do criador , hoje em dia e dificil achar alguem de confiança pra se botar em 1 projeto,quase sempre é assim (ou nao tem tempo) (ou que ter privilegio a ponto de se corromper e ajudar os player como staff), ou que receber $$ antes mesmo de trabalhar.

ta ae o download.

obs:vale notar que esse mapa nao e a versão mais recente,e os respaw de npc/etc eu nao botei, o client e baseado no do dash mais se precisarem usem o meu.

Download do Mapa Kpdo

Scan aqui

e como quem deu uma força quando o projeto era nada (nada mesmo) so tinha baixado no xtibia o projeto do mastercraft/bruno123, ai ele me ajudo na parte do mapa por 5 meses entao ta ai

o projeto vai continuar online www.exaioros.com

quem querer se candidatar a mapper me envie pm.

vo deixar os creditos que é do vini,embora outras pessoas editou e inseriu algumas coisas,o mais correto seria deixar o credito como equipe kpdo.

foto do minimap da versão mais atual: se pa dps eu posto ele

-

kpdo deu reputação a walefxavier em [Phpmyadmin] Comandos Sql

kpdo deu reputação a walefxavier em [Phpmyadmin] Comandos Sql

Tenho certeza que esse tutorial irá ajudar MUITA gente que usam o mysql como database de seu otserv.

Remover Premium ACC de todos. Não funciona com VIP System .

UPDATE account SET premdays=0;

Dar 7 dias de Premium ACC a todos os players. Não funciona com VIP System.

UPDATE accounts SET premdays = premdays + 7

Mardar todos os Players para o templo.

UPDATE players SET posx = X, posy = Y, posz = Z;

Colocar todo mundo como Grupo 1 = Player.

UPDATE groups SET flags=0,name="Player" WHERE id=1;

UPDATE players SET group_id=1;

DELETE FROM groups WHERE id<>1;

Criar Account Manager. (Original em forgottenserver.sql)

INSERT INTO `players` VALUES (1, 'Account Manager', 1, 1, 1, 0, 150, 150, 0, 0, 0, 0, 0, 110, 0, 0, 0, 0, 0, 0, 0, 50, 50, 7, '', 400, 0, 0, 0, 0, 0, 0, 0, '', 0, 0, 0, 0, 10, 10, 10, 0, 0);

Remover Red Skull e frags de todos.

UPDATE `players` SET `redskulltime`=0;

Dar Todas as Blesses aos players.

UPDATE `players` SET `blessings`=31;

Remover um item especifico (exemplo id 2160) completamente do jogo (depot, players, houses). Ótimo para casos de cloners.

DELETE FROM player_depotitems, player_items, tile_items WHERE itemtype = 2160;

Deletar players inativos, level baiaxo de 50, 20 days Inativo. Recomendo um backup do seu banco de dados antes desta ação.

DELETE FROM players WHERE level < 50 AND lastlogin < UNIX_TIMESTAMP() - 20*24*60*60

Deletou um player do banco de dados? Com este código irá remover todos os items dele que ficaram no database.

DELETE FROM player_items WHERE player_id NOT IN (SELECT id FROM players);

Deletar todos os itens de um único player .Onde 1234 é o ID do player.

DELETE FROM `player_depotitems` , `player_items` WHERE `player_id` = '1234'

Trocar o outfit de todos os players.

UPDATE players SET lookbody =69, lookfeet =95, lookhead =115, looktype =128

Remover as casas de players que foram deletados.

UPDATE `houses` SET `owner` = '0' WHERE `houses`.`owner` NOT IN ( SELECT `players`.`id` FROM `players` WHERE `players`.`id` = `houses`.`owner` );

Deletar um Storage de todos os players. Ótimo em caso de bugs de Quest.

DELETE FROM `player_storage` WHERE `key` = '11551';

E o Global Storage Também.

DELETE FROM `global_storage` WHERE `key` = '11551';

Deletar players que nunca logaram.

DELETE FROM `players` WHERE `lastlogin`=0;

-

kpdo recebeu reputação de tibiatales em Mapa Proprio Do Pokemon Kpdo

kpdo recebeu reputação de tibiatales em Mapa Proprio Do Pokemon Kpdo

Bom devido a certas briga eu so o adm do projeto e tive que remover certos membro do projeto ,entao resolvi postar o mapa e deixar o credito do criador , hoje em dia e dificil achar alguem de confiança pra se botar em 1 projeto,quase sempre é assim (ou nao tem tempo) (ou que ter privilegio a ponto de se corromper e ajudar os player como staff), ou que receber $$ antes mesmo de trabalhar.

ta ae o download.

obs:vale notar que esse mapa nao e a versão mais recente,e os respaw de npc/etc eu nao botei, o client e baseado no do dash mais se precisarem usem o meu.

Download do Mapa Kpdo

Scan aqui

e como quem deu uma força quando o projeto era nada (nada mesmo) so tinha baixado no xtibia o projeto do mastercraft/bruno123, ai ele me ajudo na parte do mapa por 5 meses entao ta ai

o projeto vai continuar online www.exaioros.com

quem querer se candidatar a mapper me envie pm.

vo deixar os creditos que é do vini,embora outras pessoas editou e inseriu algumas coisas,o mais correto seria deixar o credito como equipe kpdo.

foto do minimap da versão mais atual: se pa dps eu posto ele

-

kpdo recebeu reputação de BrunooAngel em Mapa Proprio Do Pokemon Kpdo

kpdo recebeu reputação de BrunooAngel em Mapa Proprio Do Pokemon Kpdo

Bom devido a certas briga eu so o adm do projeto e tive que remover certos membro do projeto ,entao resolvi postar o mapa e deixar o credito do criador , hoje em dia e dificil achar alguem de confiança pra se botar em 1 projeto,quase sempre é assim (ou nao tem tempo) (ou que ter privilegio a ponto de se corromper e ajudar os player como staff), ou que receber $$ antes mesmo de trabalhar.

ta ae o download.

obs:vale notar que esse mapa nao e a versão mais recente,e os respaw de npc/etc eu nao botei, o client e baseado no do dash mais se precisarem usem o meu.

Download do Mapa Kpdo

Scan aqui

e como quem deu uma força quando o projeto era nada (nada mesmo) so tinha baixado no xtibia o projeto do mastercraft/bruno123, ai ele me ajudo na parte do mapa por 5 meses entao ta ai

o projeto vai continuar online www.exaioros.com

quem querer se candidatar a mapper me envie pm.

vo deixar os creditos que é do vini,embora outras pessoas editou e inseriu algumas coisas,o mais correto seria deixar o credito como equipe kpdo.

foto do minimap da versão mais atual: se pa dps eu posto ele

-

kpdo recebeu reputação de hellcoreot em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

kpdo recebeu reputação de hellcoreot em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

Olá galera primeiramente, eu venho falar que andei pesquisando muito ,e vi varias regras e resolvi fazer uma compilação, uma coisa eu ja digo de cara, nunca ta 100% a regra iptables, sempre fica uma brecha ou outra , um ataque bem planejado nao a dedicado que aguente,sim ate softlayer cai,servidores de tibia global etc,bom enfim nao vo ensinar como derrubar servidores, mais vo mostrar como se prevenir internamente,(externamente) algumas regras e so no roteador com gateway isso é avançado quem tem que oferecer e o seu servidor dedicado.

bom enfim vamos as regras iptables.

primeiro vo comentar sobre um ataque muito chato de conter, o tal syn flood eu posso falar 1001 maneiras de como esse ataque pode ser feito,e como seu firewall jamais vai se defender dele,porem vo apenas por uma linha abaixo que não é solução mais ameniza o problema,e vo falar a vantagem e desvantagem de usar ela.

por um dellay no seu servidor exemplo aceitar 1 conexão por segundo.

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT

qual a vantagem de usar essa regra?

se protege até de ip spoof e grandes inundação.

qual a desvantagem?

se alguem realizar o ataque quem ta online no seu servidor(jogo) vai permanecer

mais quem for tentar fazer login nao vai conseguir, pode até conseguir mais vai ser mais dificil

e o site provavelmente fica fora do ar quando o cara realizar o ataque, porem ao usar essa regra e bom ter o site em hospedagem.

não importa se você tem muita memoria ou processador banda entre outros,os recursos nao são infinitos,uma hora vai acabar e seu computador vai travar, quanto mais banda sua rede tiver OTIMO mais dados entra pra travar seu processador/memoria, e quanto mais memoria/processador mais connections seu servidor vai aceitar ou seja é uma questão que nunca ta 100% seguro.

regras arp spoof/ip spoof são bem planejada se baseia em clonar ips falsos por tanto nao adianta limitar numero de conexão por ip,

pois ela gera milhares de ips falsos e envia a connection a maquina acredite 1 so maquina atacando um servidor dedicado com tecnica arp spoof/ip spoofing bem planejado derruba um softlayer.

a então como resolver?

e como eu falei nunca ta 100%, mais existe servidores gateway e regras a ser aplicadas abaixo vo por algumas regras iptables compiladas por eu mesmo.

regra recomendada por min

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 1 -j REJECT end

regra bruta iptables -A FORWARD -p tcp -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 3 -j REJECT end

regra forte iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p tcp --tcp-flags SYN,ACK,FIN,RST -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra itermediaria echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A INPUT -m state --state INVALID -j DROP iptables -A OUTPUT -m state --state INVALID -j DROP iptables -A FORWARD -m state --state INVALID -j DROP iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -N syn_flood iptables -A INPUT -p tcp --syn -j syn_flood iptables -A syn_flood -m limit --limit 1/s --limit-burst 3 -j RETURN iptables -A syn_flood -j DROP iptables -A INPUT -p tcp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP iptables -A INPUT -p udp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

(essa regra abaixo e pra bloquear ip spoofing no momento por tanto nao adianta aplicar ela,

por exemplo se tu sabe que o cara ta usando a classe ips que começa com 60 ou 50

se bloqueia essa classe e o ataque para,eu recomendo bloquear as seguintes classes

assim seu servidor nao vai ser atacado por outro servidor.

pois hackers de verdade geralmente usa servidor pra atacar servidor com scripts e as vezes varios servidor e as classes abaixo e de servidores mais pode bloquear algumas redes privadas tambem.

iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP

regra bloquear classes ips

iptables -A ext-int -s 10.0.0.0/8 -j DROP iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP iptables -A INPUT -s 92.0.0.0/6 -j DROP iptables -A INPUT -s 96.0.0.0/4 -j DROP iptables -A INPUT -s 112.0.0.0/5 -j DROP iptables -A INPUT -s 120.0.0.0/8 -j DROP iptables -A INPUT -s 169.254.0.0/16 -j DROP iptables -A INPUT -s 172.16.0.0/12 -j DROP iptables -A INPUT -s 173.0.0.0/8 -j DROP iptables -A INPUT -s 174.0.0.0/7 -j DROP iptables -A INPUT -s 176.0.0.0/5 -j DROP iptables -A INPUT -s 184.0.0.0/6 -j DROP iptables -A INPUT -s 192.0.2.0/24 -j DROP iptables -A INPUT -s 197.0.0.0/8 -j DROP iptables -A INPUT -s 198.18.0.0/15 -j DROP iptables -A INPUT -s 223.0.0.0/8 -j DROP iptables -A INPUT -s 224.0.0.0/3 -j DROP iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra media iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies end

regra anti-brute force no ssh iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 2 -j REJECT end

regra disconnect invalid iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH SYN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH ACK -j DROP iptables -A INPUT -m conntrack --ctstate INVALID -p tcp --tcp-flags ! SYN,RST,ACK,FIN,URG,PSH SYN,RST,ACK,FIN,URG,PSH -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN,URG,PSH -j DROP end

regra simples iptables -N conn-flood iptables -I INPUT 1 -p tcp --syn -j conn-flood iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -A conn-flood -j DROP iptables -A INPUT -p icmp -m limit --limit 1/s --limit-burst 1 -j ACCEPT iptables -A INPUT -p icmp -j DROP end

Proteção contra ip spoofing # iptables -A INPUT -s 10.0.0.0/8 -i Interface da NET -j DROP # iptables -A INPUT -s 172.16.0.0/16 -i Interface da NET -j DROP # iptables -A INPUT -s 192.168.0.0/24 -i Interface da NET -j DROP

Bom créditos 70% meu(renansmith/kpdo) pelas pesquisas e 30% ao google claro, muitas pesquisas.

Vale ressaltar que um ataque bem planejado DDOS, não a nada que segura, o que vai te proteger e os recursos de hardware,e configuração no roteador(gateways) hubs entre outros adicionais de reredicionamentos,e isso é caro acho raro ter servidor de open tibia que tenha isso,e boa parte por ae ta vulneravel e continua sendo vulneravel.

-

kpdo deu reputação a Animal Pak em [8.54] Naruto Legend

kpdo deu reputação a Animal Pak em [8.54] Naruto Legend

[8.54] Naruto Legend

Estou aqui para disponibilizar o download do melhor servidor de Narutibia da atualidade

Informações:

10 Novos monstros

Mapa 100% refeito

Teleports

Sharingan Itens 100%

Akatsuk Vocs 100%

Jutsus 100%

Mapa RPG.

Organizações 100%

Vocações 100%

3 Vilas

Configurei o server para o sistema sqlite

E Mais

Screens:

Downloads:

Server - 4 Shared

Scan

Esses 3 virus encontrados são dlls não reconhecidas.

Client

Spr e Dat:

http://www.4shared.c..._Dat_e_Pic.html

Créditos:

SmoOkeR

Bianco

Nazito

-

kpdo recebeu reputação de soulpop em [Encerrado] Este Dedicado Aguenta Quantos Players?

kpdo recebeu reputação de soulpop em [Encerrado] Este Dedicado Aguenta Quantos Players?

Não é como eu falei ,primeiramente depende do sistema operacional que se vai pegar, se tu pegar windows server vem o kiwi guard que te protege de attacks de programinhas frajudos,agora se tu pegar linux cabe a você configurar ele criar regras iptables e deixar ele resistente e isso não e dificil e so você olhar o tutorial meu sobre iptables aqui que se vai entender que não existe proteção DDOS 100% seguro ,o que existe são amenizações e resistencia ao impacto.

http://www.xtibia.com/forum/topic/166428-regras-ip-tablesbasicamediaintermediariaavancadasanti-nukers/

-

kpdo recebeu reputação de Natanael Beckman em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

kpdo recebeu reputação de Natanael Beckman em Regras Ip Tables,basica,media,intermediaria,avançadas(Anti-Nukers).

Olá galera primeiramente, eu venho falar que andei pesquisando muito ,e vi varias regras e resolvi fazer uma compilação, uma coisa eu ja digo de cara, nunca ta 100% a regra iptables, sempre fica uma brecha ou outra , um ataque bem planejado nao a dedicado que aguente,sim ate softlayer cai,servidores de tibia global etc,bom enfim nao vo ensinar como derrubar servidores, mais vo mostrar como se prevenir internamente,(externamente) algumas regras e so no roteador com gateway isso é avançado quem tem que oferecer e o seu servidor dedicado.

bom enfim vamos as regras iptables.

primeiro vo comentar sobre um ataque muito chato de conter, o tal syn flood eu posso falar 1001 maneiras de como esse ataque pode ser feito,e como seu firewall jamais vai se defender dele,porem vo apenas por uma linha abaixo que não é solução mais ameniza o problema,e vo falar a vantagem e desvantagem de usar ela.

por um dellay no seu servidor exemplo aceitar 1 conexão por segundo.

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT

qual a vantagem de usar essa regra?

se protege até de ip spoof e grandes inundação.

qual a desvantagem?

se alguem realizar o ataque quem ta online no seu servidor(jogo) vai permanecer

mais quem for tentar fazer login nao vai conseguir, pode até conseguir mais vai ser mais dificil

e o site provavelmente fica fora do ar quando o cara realizar o ataque, porem ao usar essa regra e bom ter o site em hospedagem.

não importa se você tem muita memoria ou processador banda entre outros,os recursos nao são infinitos,uma hora vai acabar e seu computador vai travar, quanto mais banda sua rede tiver OTIMO mais dados entra pra travar seu processador/memoria, e quanto mais memoria/processador mais connections seu servidor vai aceitar ou seja é uma questão que nunca ta 100% seguro.

regras arp spoof/ip spoof são bem planejada se baseia em clonar ips falsos por tanto nao adianta limitar numero de conexão por ip,

pois ela gera milhares de ips falsos e envia a connection a maquina acredite 1 so maquina atacando um servidor dedicado com tecnica arp spoof/ip spoofing bem planejado derruba um softlayer.

a então como resolver?

e como eu falei nunca ta 100%, mais existe servidores gateway e regras a ser aplicadas abaixo vo por algumas regras iptables compiladas por eu mesmo.

regra recomendada por min

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 1 -j REJECT end

regra bruta iptables -A FORWARD -p tcp -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p udp -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 3 -j REJECT end

regra forte iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A FORWARD -p tcp --tcp-flags SYN,ACK,FIN,RST -m limit --limit 1/s -j ACCEPT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra itermediaria echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A FORWARD -p tcp ! --syn -m state --state NEW -j DROP iptables -A INPUT -m state --state INVALID -j DROP iptables -A OUTPUT -m state --state INVALID -j DROP iptables -A FORWARD -m state --state INVALID -j DROP iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -N syn_flood iptables -A INPUT -p tcp --syn -j syn_flood iptables -A syn_flood -m limit --limit 1/s --limit-burst 3 -j RETURN iptables -A syn_flood -j DROP iptables -A INPUT -p tcp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP iptables -A INPUT -p udp -m multiport --dports 135,137,138,139,445,1433,1434 -j DROP for i in /proc/sys/net/ipv4/conf/*/rp_filter; do echo 1 > $i; done echo 1 > /proc/sys/net/ipv4/tcp_syncookies iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

(essa regra abaixo e pra bloquear ip spoofing no momento por tanto nao adianta aplicar ela,

por exemplo se tu sabe que o cara ta usando a classe ips que começa com 60 ou 50

se bloqueia essa classe e o ataque para,eu recomendo bloquear as seguintes classes

assim seu servidor nao vai ser atacado por outro servidor.

pois hackers de verdade geralmente usa servidor pra atacar servidor com scripts e as vezes varios servidor e as classes abaixo e de servidores mais pode bloquear algumas redes privadas tambem.

iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP

regra bloquear classes ips

iptables -A ext-int -s 10.0.0.0/8 -j DROP iptables -A ext-int -s 127.0.0.0/8 -j DROP iptables -A ext-int -s 172.16.0.0/16 -j DROP iptables -A ext-int -s 192.168.0.0/24 -j DROP iptables -A INPUT -s 0.0.0.0/7 -j DROP iptables -A INPUT -s 2.0.0.0/8 -j DROP iptables -A INPUT -s 5.0.0.0/8 -j DROP iptables -A INPUT -s 7.0.0.0/8 -j DROP iptables -A INPUT -s 10.0.0.0/8 -j DROP iptables -A INPUT -s 23.0.0.0/8 -j DROP iptables -A INPUT -s 27.0.0.0/8 -j DROP iptables -A INPUT -s 31.0.0.0/8 -j DROP iptables -A INPUT -s 36.0.0.0/7 -j DROP iptables -A INPUT -s 39.0.0.0/8 -j DROP iptables -A INPUT -s 42.0.0.0/8 -j DROP iptables -A INPUT -s 49.0.0.0/8 -j DROP iptables -A INPUT -s 50.0.0.0/8 -j DROP iptables -A INPUT -s 77.0.0.0/8 -j DROP iptables -A INPUT -s 78.0.0.0/7 -j DROP iptables -A INPUT -s 92.0.0.0/6 -j DROP iptables -A INPUT -s 96.0.0.0/4 -j DROP iptables -A INPUT -s 112.0.0.0/5 -j DROP iptables -A INPUT -s 120.0.0.0/8 -j DROP iptables -A INPUT -s 169.254.0.0/16 -j DROP iptables -A INPUT -s 172.16.0.0/12 -j DROP iptables -A INPUT -s 173.0.0.0/8 -j DROP iptables -A INPUT -s 174.0.0.0/7 -j DROP iptables -A INPUT -s 176.0.0.0/5 -j DROP iptables -A INPUT -s 184.0.0.0/6 -j DROP iptables -A INPUT -s 192.0.2.0/24 -j DROP iptables -A INPUT -s 197.0.0.0/8 -j DROP iptables -A INPUT -s 198.18.0.0/15 -j DROP iptables -A INPUT -s 223.0.0.0/8 -j DROP iptables -A INPUT -s 224.0.0.0/3 -j DROP iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT end

regra media iptables -A INPUT -p tcp --syn -m connlimit --connlimit-above 7 -j REJECT echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all echo 1 > /proc/sys/net/ipv4/tcp_syncookies end

regra anti-brute force no ssh iptables -A FORWARD -p tcp --syn --dport 22 -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 2 -j REJECT end

regra disconnect invalid iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH SYN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH ACK -j DROP iptables -A INPUT -m conntrack --ctstate INVALID -p tcp --tcp-flags ! SYN,RST,ACK,FIN,URG,PSH SYN,RST,ACK,FIN,URG,PSH -j DROP iptables -A INPUT -m conntrack --ctstate NEW -p tcp --tcp-flags SYN,RST,ACK,FIN,URG,PSH FIN,URG,PSH -j DROP end

regra simples iptables -N conn-flood iptables -I INPUT 1 -p tcp --syn -j conn-flood iptables -A conn-flood -m limit --limit 7/s --limit-burst 20 -j RETURN iptables -A conn-flood -j DROP iptables -A INPUT -p icmp -m limit --limit 1/s --limit-burst 1 -j ACCEPT iptables -A INPUT -p icmp -j DROP end

Proteção contra ip spoofing # iptables -A INPUT -s 10.0.0.0/8 -i Interface da NET -j DROP # iptables -A INPUT -s 172.16.0.0/16 -i Interface da NET -j DROP # iptables -A INPUT -s 192.168.0.0/24 -i Interface da NET -j DROP

Bom créditos 70% meu(renansmith/kpdo) pelas pesquisas e 30% ao google claro, muitas pesquisas.

Vale ressaltar que um ataque bem planejado DDOS, não a nada que segura, o que vai te proteger e os recursos de hardware,e configuração no roteador(gateways) hubs entre outros adicionais de reredicionamentos,e isso é caro acho raro ter servidor de open tibia que tenha isso,e boa parte por ae ta vulneravel e continua sendo vulneravel.

-

kpdo recebeu reputação de IgaumRox em Pokemon Kpdo - Veio Pra Inovar

kpdo recebeu reputação de IgaumRox em Pokemon Kpdo - Veio Pra Inovar

Bom , quando eu jogava o pokemon SVKE até ele ser supostamente denunciado la e tals eu parei de jogar e isso faz 6 meses, desde então por eu ter conhecimento em programação C,Delphi,Lua entre outros resolvi fazer um servidor decente com idéias e sistemas novos , o servidor ja contém muitos sistemas abaixo listarei o FAQ-tutorial do servidor.

Por enquanto o Projeto não é formado por uma equipe mais so por eu e por um Mapper portanto existe outras vagas.

obs:as vagas serão decidido INGAME durante o TS portanto se interessar entrar no jogo pra ver o projeto analisar e depois ser testado.

obs:pra quem querer entrar no servidor estou abrindo o primeiro TS Semi-publico pra galera do Xtibia.

o link pra ler o faq as vezes ta aberto(to hospedando em casa como ts privado)http://www.exaioros.com:8090/?subtopic=faq

pra baixar o client acessem a pagina http://www.exaioros.com:8090/?subtopic=downloads

VO so listar os sistemas que ja estão pronto,alguns talves eu esqueci de botar na lista, se tiver outras duvidas le o FAQ-tutorial, qualquer duvida estarei respondendo tanto no TS quanto aqui no forum.

1-21 Sistema DE TM: Acho que esse a galera deve ter uma ideia as famosas TM , você pode adicionar uma tecnica no pokemon se tiver o ITEM DA TM, e se for compativel.

2-21*Pokemon up level..: cada pokemon tem sua propia experiencia pra passar de nivel, sendo que cada nivel aumenta força nos moves+meele, e pra evoluir um pokemon por exemplo o ivysaur pra venusaur o ivysaur começa no lv 45, então no lv 85 é o venusaur, pra evoluir requere 2 leaf stone + ivysaur no estagio 40, isso evita muitos pokemons e assim valoriza o roleplaying, e nao fica tao banalizado os pokemon cada um forma seu time, os pokemon.

3-21*Barra Cold Down..:& utilitarios no client,que mostra hp do pokemon/Nivel que ele está entre outros.

4- 21* Poke Statics ..: todos caughts e registrado ,semelhante ao antigo poke statics do svke, e você pode consultar no site ou no proprio jogo no computador , ou falar o comando !statics, a vantagem de checar diretamente no jogo é que , é em tempo real , so que pelo site tem um melhor visual, link pra consultar http://www.exaioros.com:8090/?subtopic=serverinfo.

5-21 * Ping System ..: sistema anti-lag conforme seu ping fica alto você é kikado automàticamente, assim evitando mortes e lags etc.

6-21 *Items Dinamicos e exclusivos ..: o servidor conta com items como vitaminas, Rare Candy (da upgrade no pokemon tipo igual a boost tone do pokemon svke,indepente do nivel+1),entre outros aditivos que aumenta a força ou regenera a life com um certo periodo de tempo ou quando você recolher o pokemon ou ele morrer pra perder o efeito, um bom exemplo disso é a vitamina Calcium que ao usar seu pokemon tem 40% de chance de dobrar os danos, e a Vitamina Zinc Que Dobra a defesa do pokemon.

7-21*Dive System . sistema de mergulho, voce pode mergulhar e explorar areas secreta pelos rios e mars.

8-21 Fly system . bom esse a galera ja conhece

9 -21 Ride system. mesma coisa com o de cima

10 -21 Nick SystemVocê pode dar um apelido ao seu pokemon a hora que querer, basta equipar o pokemon e dizer o comando /nick

11-21*Vocation System..:ao escolher a vocação ganha certa porcentagem de damages,Uma TM do elemento e stone.

12-21*Gym system ..: Existe batalhas dinamicas entre os ginàsio de uma forma que da até emoção, ao conquistar a insigma você ganha uma porcentagem de dano naquele elemento dependendo do elemento variando de 25-35%, estarei mudando pra ganhar TM agora com esse novo sistema.

13-21*Computer system .. você pode dar use nos computador localizado nos CPS, tem a utilidade de você consultar todos seus registers como Caughts,pokedex,Task kill etc, e ranks do servidor como poke statics e skills dos players.

14-21*Bike System ..: esse sistema é pra descontrair a galera, existe uma skills BIKE, e quanto mais skills você tiver mais você pode correr e existe eventos no jogo que sera organizado e os ganhador tera seus devidos premios, pra treinar a skills é so usar a bike nas ciclovias ou em ruas, o jogo contem ciclovias com ponte que da coligação com varias city é bem maneiro passear de bike.

15-21*Headbutt system ..: esse sistema é semelhante ao Psoul,ao dar cabeçada na arvore especifica com o pokemon que conter a habilidade sempre caira um pokemon, e depois de 60 segundos a arvore voltarar ao normal, e o colddown pra usar é de 20 secs, e existe uma skills de acordo com suas skills vem um pokemon de nivel maior.

16-21*Surf System ..: Semelhante aos demais, mais joinado com o dive system

17-21*Duel & fight system ..: o sistema de duel funciona de diferente maneiras, você pode invitar tanto clicando em cima do player e escolhendo a opção fight, e esperando que o oponente aceite, ou falar !fight "nick do nego", e o outro player falar !accept, ja o sistema de fight se baseia na seguinte maneira por enquanto so é permitido um duelo especifico de 2 players, so que colocamos um sistema novo todos que estiver na party (invitado no fight system), podem se atacar.

18-21*Pokedex Register & Status system ..: o sistema de déx é semelhante ao pokeXgame(antigo SVKE) pra ver os registro basta usar a dex em você, po-rem contem uma exclusividade quando você usa a pokedex em um pokemon de player mostra diversas informação pessoal do pokemon por exemplo , quem capturou aquele pokemon, o nivel que o pokemon està,entre outras coisas. e quando usa em wild ou de player tambem aparece a força de cada ataque assim fica mais facil a comunicação entre os jogador pra balancear os devidos pokemons.

19-21*Caught register system..: todos pokemon que você captura é registrado em counts assim você sabe quais pokemons você ja capturou e quantos daquela espécia você capturou o comando é !catch.

20-21*Task Kill registers system..: (todos pokemon que você mata(exceto os shinys) é registrado, e cada pokemon tem uma task e um nivel, por exemplo o rattata pra evoluir a task de 1 pra 2 requere 5 rattatas, então apos matar você vai passar pro nivel 2 da task, e ganha os pontos que pode ser trocado no npc researcher burton por xp e dollars, o comando é !task.

21-21*Shiny sistem..: assim como no pokeXgame (antigo skve) os pokemon pode nascer aleatoriamente shinys.

Mapa -

[/color]

-

kpdo recebeu reputação de Zedjafire em Boost System/boost Stone(Formula Quase Pronta)

kpdo recebeu reputação de Zedjafire em Boost System/boost Stone(Formula Quase Pronta)

Tipo do script:Talk actions/actions

Protocolo (versão do Tibia):8.54

Servidor utilizado:TFS 0.3.6

Nível de experiência:Intermediario/avançado

Adicionais/Informações:

bom eu tenho a formula eu vo explicar direito de como pode ser feito..

no sistema go/back do meu script ele é baseado no pokemon dash

então pra aumentar a life do pokemon não é dificil é muito facil

explicando detalhadamente

quando usar a boost stone no pokemon ele vai mudar o caption atribudo da poke ball exemplo

o que o script vai fazer mudar esse caption ai depois preciso de uma função pra retonar a string [5] apenas o numero ai depois éu calculo com minha formula no go/back a formula minha vai ser +/- assim ele pega o caption [5] retorna divide pelo life cons ( e a base que o pokemon ganha por lv) no caso se a base cons é supond 60 ele vai fazer cons DIV 5 = 18 +cons

ai no sistema de pegar a life no momento ta assim

local levellife = ((getPlayerLevel(cid)) * (pokes[getCreatureName(pk)].cons))

ai vai ter uma string..

If string(que identifica se tem boost ou não..) then

cons = [string que pego o valor do look [5]]div cons[cons é a strng que pega a life base]+cons

local levellife = ((getPlayerLevel(cid)) * (pokes[getCreatureName(pk)].cons))

else (pokemon não tem boost)

local levellife = ((getPlayerLevel(cid)) * (pokes[getCreatureName(pk)].cons))

e agora no sistema de ataque vai ser mais simples ainda é basicamente a mesma coisa ele vai pegar essa formula de calcular so que vai calcular no script de m1 ex;;

o valo verifica se o pokemon tem boost ou não ai, no momento é assim não identifica nada

local element = elementa

local num1 = (pokemon.base1)

local num2 = (pokemon.base2)

local num3 = (pokemon.bonus)

passando assim..

local element = elementa

local num1 = pokemon.base Div (por boost) + pokemon.base

local num2 = pokemon.base2 Div (por boost) + pokemon.base2

local num3 = (pokemon.bonus Div (por boost) + pokemon.bonus3

em sim no momento eu so preciso mesmo é de uma forma pra calcular na qual eu ja tenho so que eu nao sei dividir nos script so sei multiplicar e alem disso uma função que muda o atribudo da ball ao usar o action , e uma função que indentifica qual é o look da ball so que nao o look completa e sim a string do valor que o pokemon é boostado com uma tag assim separando [50] o pokemon é +50,

eu não sei criar uma string q corta o resto e pega so isso ,se não ja tava pronto..

-

kpdo recebeu reputação de eddievanhalen em Pokemon Kpdo - Veio Pra Inovar

kpdo recebeu reputação de eddievanhalen em Pokemon Kpdo - Veio Pra Inovar

Bom , quando eu jogava o pokemon SVKE até ele ser supostamente denunciado la e tals eu parei de jogar e isso faz 6 meses, desde então por eu ter conhecimento em programação C,Delphi,Lua entre outros resolvi fazer um servidor decente com idéias e sistemas novos , o servidor ja contém muitos sistemas abaixo listarei o FAQ-tutorial do servidor.

Por enquanto o Projeto não é formado por uma equipe mais so por eu e por um Mapper portanto existe outras vagas.

obs:as vagas serão decidido INGAME durante o TS portanto se interessar entrar no jogo pra ver o projeto analisar e depois ser testado.

obs:pra quem querer entrar no servidor estou abrindo o primeiro TS Semi-publico pra galera do Xtibia.

o link pra ler o faq as vezes ta aberto(to hospedando em casa como ts privado)http://www.exaioros.com:8090/?subtopic=faq

pra baixar o client acessem a pagina http://www.exaioros.com:8090/?subtopic=downloads

VO so listar os sistemas que ja estão pronto,alguns talves eu esqueci de botar na lista, se tiver outras duvidas le o FAQ-tutorial, qualquer duvida estarei respondendo tanto no TS quanto aqui no forum.

1-21 Sistema DE TM: Acho que esse a galera deve ter uma ideia as famosas TM , você pode adicionar uma tecnica no pokemon se tiver o ITEM DA TM, e se for compativel.

2-21*Pokemon up level..: cada pokemon tem sua propia experiencia pra passar de nivel, sendo que cada nivel aumenta força nos moves+meele, e pra evoluir um pokemon por exemplo o ivysaur pra venusaur o ivysaur começa no lv 45, então no lv 85 é o venusaur, pra evoluir requere 2 leaf stone + ivysaur no estagio 40, isso evita muitos pokemons e assim valoriza o roleplaying, e nao fica tao banalizado os pokemon cada um forma seu time, os pokemon.

3-21*Barra Cold Down..:& utilitarios no client,que mostra hp do pokemon/Nivel que ele está entre outros.

4- 21* Poke Statics ..: todos caughts e registrado ,semelhante ao antigo poke statics do svke, e você pode consultar no site ou no proprio jogo no computador , ou falar o comando !statics, a vantagem de checar diretamente no jogo é que , é em tempo real , so que pelo site tem um melhor visual, link pra consultar http://www.exaioros.com:8090/?subtopic=serverinfo.

5-21 * Ping System ..: sistema anti-lag conforme seu ping fica alto você é kikado automàticamente, assim evitando mortes e lags etc.

6-21 *Items Dinamicos e exclusivos ..: o servidor conta com items como vitaminas, Rare Candy (da upgrade no pokemon tipo igual a boost tone do pokemon svke,indepente do nivel+1),entre outros aditivos que aumenta a força ou regenera a life com um certo periodo de tempo ou quando você recolher o pokemon ou ele morrer pra perder o efeito, um bom exemplo disso é a vitamina Calcium que ao usar seu pokemon tem 40% de chance de dobrar os danos, e a Vitamina Zinc Que Dobra a defesa do pokemon.

7-21*Dive System . sistema de mergulho, voce pode mergulhar e explorar areas secreta pelos rios e mars.

8-21 Fly system . bom esse a galera ja conhece

9 -21 Ride system. mesma coisa com o de cima

10 -21 Nick SystemVocê pode dar um apelido ao seu pokemon a hora que querer, basta equipar o pokemon e dizer o comando /nick

11-21*Vocation System..:ao escolher a vocação ganha certa porcentagem de damages,Uma TM do elemento e stone.

12-21*Gym system ..: Existe batalhas dinamicas entre os ginàsio de uma forma que da até emoção, ao conquistar a insigma você ganha uma porcentagem de dano naquele elemento dependendo do elemento variando de 25-35%, estarei mudando pra ganhar TM agora com esse novo sistema.

13-21*Computer system .. você pode dar use nos computador localizado nos CPS, tem a utilidade de você consultar todos seus registers como Caughts,pokedex,Task kill etc, e ranks do servidor como poke statics e skills dos players.

14-21*Bike System ..: esse sistema é pra descontrair a galera, existe uma skills BIKE, e quanto mais skills você tiver mais você pode correr e existe eventos no jogo que sera organizado e os ganhador tera seus devidos premios, pra treinar a skills é so usar a bike nas ciclovias ou em ruas, o jogo contem ciclovias com ponte que da coligação com varias city é bem maneiro passear de bike.

15-21*Headbutt system ..: esse sistema é semelhante ao Psoul,ao dar cabeçada na arvore especifica com o pokemon que conter a habilidade sempre caira um pokemon, e depois de 60 segundos a arvore voltarar ao normal, e o colddown pra usar é de 20 secs, e existe uma skills de acordo com suas skills vem um pokemon de nivel maior.

16-21*Surf System ..: Semelhante aos demais, mais joinado com o dive system

17-21*Duel & fight system ..: o sistema de duel funciona de diferente maneiras, você pode invitar tanto clicando em cima do player e escolhendo a opção fight, e esperando que o oponente aceite, ou falar !fight "nick do nego", e o outro player falar !accept, ja o sistema de fight se baseia na seguinte maneira por enquanto so é permitido um duelo especifico de 2 players, so que colocamos um sistema novo todos que estiver na party (invitado no fight system), podem se atacar.

18-21*Pokedex Register & Status system ..: o sistema de déx é semelhante ao pokeXgame(antigo SVKE) pra ver os registro basta usar a dex em você, po-rem contem uma exclusividade quando você usa a pokedex em um pokemon de player mostra diversas informação pessoal do pokemon por exemplo , quem capturou aquele pokemon, o nivel que o pokemon està,entre outras coisas. e quando usa em wild ou de player tambem aparece a força de cada ataque assim fica mais facil a comunicação entre os jogador pra balancear os devidos pokemons.

19-21*Caught register system..: todos pokemon que você captura é registrado em counts assim você sabe quais pokemons você ja capturou e quantos daquela espécia você capturou o comando é !catch.

20-21*Task Kill registers system..: (todos pokemon que você mata(exceto os shinys) é registrado, e cada pokemon tem uma task e um nivel, por exemplo o rattata pra evoluir a task de 1 pra 2 requere 5 rattatas, então apos matar você vai passar pro nivel 2 da task, e ganha os pontos que pode ser trocado no npc researcher burton por xp e dollars, o comando é !task.

21-21*Shiny sistem..: assim como no pokeXgame (antigo skve) os pokemon pode nascer aleatoriamente shinys.

Mapa -

[/color]

-

kpdo recebeu reputação de samudospoke em [Projeto]Sistema De Torneio\duel Com Arena

kpdo recebeu reputação de samudospoke em [Projeto]Sistema De Torneio\duel Com Arena

Bom se essa for a área errada que algum moderador move pra area certa, a questão é que eu venho pedir um script mais alem de pedir venho explicar exatamente , e com tal explicação acho que criar o script vai facilitar alem de que conforme cria uma parte alguem posta aqui explicando o que criou e o que falta, que o otro pega esse script e da continuidade (trabalho em grupo),então vamos evitar comentarios desnecessários

Explicação de como o script pode ser feito.

Bom seria 1 local aonde teria aquelas alavanca estilo de anihi e aqueles quadrado ai seria da seguinte forma, seria uma sala com 4 quadrados ao lado direito e ao lado esquerdo 4 quadrados aonde dos 2 lados teria uma alavanca e independente de ter (1 player nos quadrado da esquerda) e (1 player no quadrado da direita ) ao os 2 usar a alavanca os 2 vai pra arena de duel/torneio pra ter como dar use na alavanca tem que ter a mesma quantidade de players nos quadrados da esquerda com os quadrados da direita.

aonde seria exemplo [ ] [ ] [ ] [ ] (alavanca) [ ] [ ] [ ] [ ] (alavanca)

aonde seria exemplo [ ] [ ] [ ] [x] (alavanca) [ ] [ ] [ ] [x ] (alavanca)( nesse caso e so os 2 adversarios X usar a alavanca que os 2 vai pro duel.

aonde seria exemplo [ ] [ ] [x] [A] (alavanca) [ ] [ ] [x] [A ] (alavanca)( nesse caso e so os jogador "A" Adversario de cada lado do use na alavanca que os 2 time vai pro duel.

continuando, os players ao ir pra essa arena de duel/torneio eles tem que ficar imovel ou seja um script com que deixa os jogadores imovel em suas posiçao X,e o sistema de contar quem vai ganhar o duel/torneio não é quem matar exemplo os 6 pokemon do outro e sim a cada go(pokemon) o script le isso e soma+1 a pos resultar em 6(no caso o limite de duel e o limite dos pokemon) o player perde e o otro ganha e um script simples se for ver so tem que ser bem elaborado, e alem de criar não so 1 plataforma e sim varias plataforma com varias alavancas mais claro que no momento so criando uma ja ta bom depois é so da ctrl c e fazer o mapinha .

e alem disso quando os players ir pra esse local de duel começa uma contagem de 1 minuto pros jogador jogar seus respectivos pokemon pra fora assim como tambem quando o player dar back/ou o pokemon morrer ter essa contagem 1 minuto pro jogador jogar ou é desclassificado, e o sistema teria que ser exato como party system aonde o seu pokemon so vai acertar o pokemon adversario mesmo estando em 4x4 jogadores.

-

kpdo recebeu reputação de nyuchiha em Box 4 Agora Com Chance De Rate ,e Se Tiver 6 Pokes Vai Para O Cp Quando Abrir

kpdo recebeu reputação de nyuchiha em Box 4 Agora Com Chance De Rate ,e Se Tiver 6 Pokes Vai Para O Cp Quando Abrir

Bom eu vo postar aqui mais falo que ta meio pog isso que eu fiz mais do mesmo jeito é Funcional se pode aumentar a chance de rate

as chances que eu ja vo postar ta +/- assim

a chance de vim 1 pokemon como venusaur,charizard ta de 3 em 85,a chance de vim um pokemon como nidoking,pidgeot,ninetales etc.. ta de 5 em 85,

a chance de vim um alakazam,gyarados,jynix,dragonair ta de 2 em 85, e pokemons como scyther ,snorlax,magmar,dragonite,electabuzz,aerodactyl é de 1 em 85.

tem 28 pokemons na box.

eu criei um sistema que se o player abrir a box com os 6 pokemons na bag,o pokemon da box vai pro cp e como surpresa a mensagem fica assim

"You Open a Poke Box 4,Good Luck You pokeball has been sent to your depot".

agora se ele abrir com 5 pokes ou com uma quantidade inferior a 6

"You Open a Poke Box 4,You won a Dragonite"

bom vai em Actions e coloca isso

<action itemid="7891" event="script" value="pokebox4.lua"/>

depois vai na pasta em actions/scripts e cria um arquivo pokebox4.lua

e coloca isso dentro dele.

Script: